目录

TL;DR / [极客简报]:

- 逆向初探:利用x64dbg强大的调试能力,实现在不重编译的情况下直接篡改软件内部的静态字符串。

- 补丁管线:涵盖从全局模块搜索字符串、16进制原位修改到导出二进制补丁的完整逆向工程闭环。

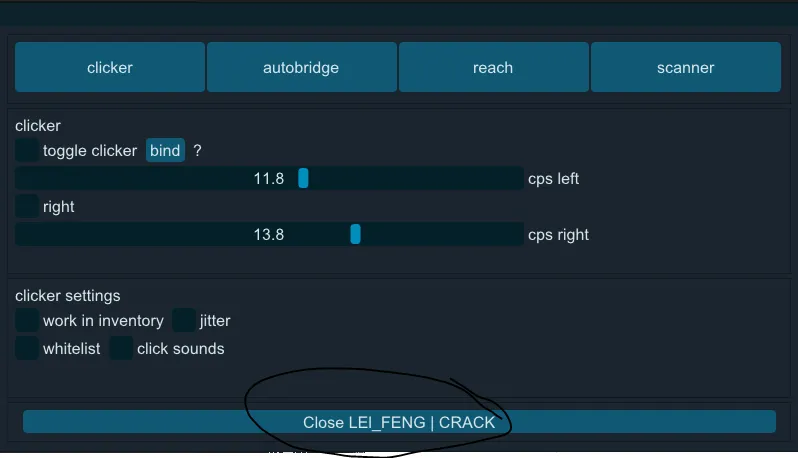

- 实战演示:以Minecraft GC程序为例,展示如何通过物理修改二进制文件实现软件UI或提示信息的个性化定制。

# 前言

我在用x64dbg研究一个程序然后突然想到如果我字符串改了会咋样,这个程序是我在网上随便找的一个Minecraft GC放到下面链接供使用

蓝奏云 访问密码:

gy99压缩密码:

GgGg313df

# 开始

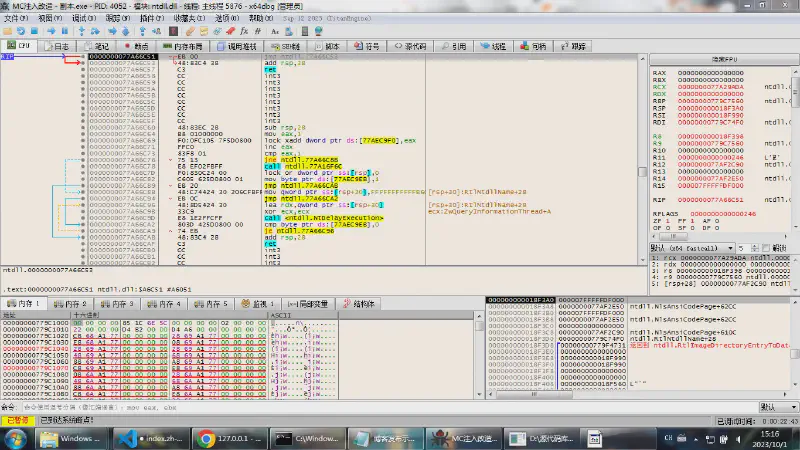

打开我们的x64dbg这个软件是一个逆向软件可以在github上面下载,打开软件并打开我们的示例程序之后

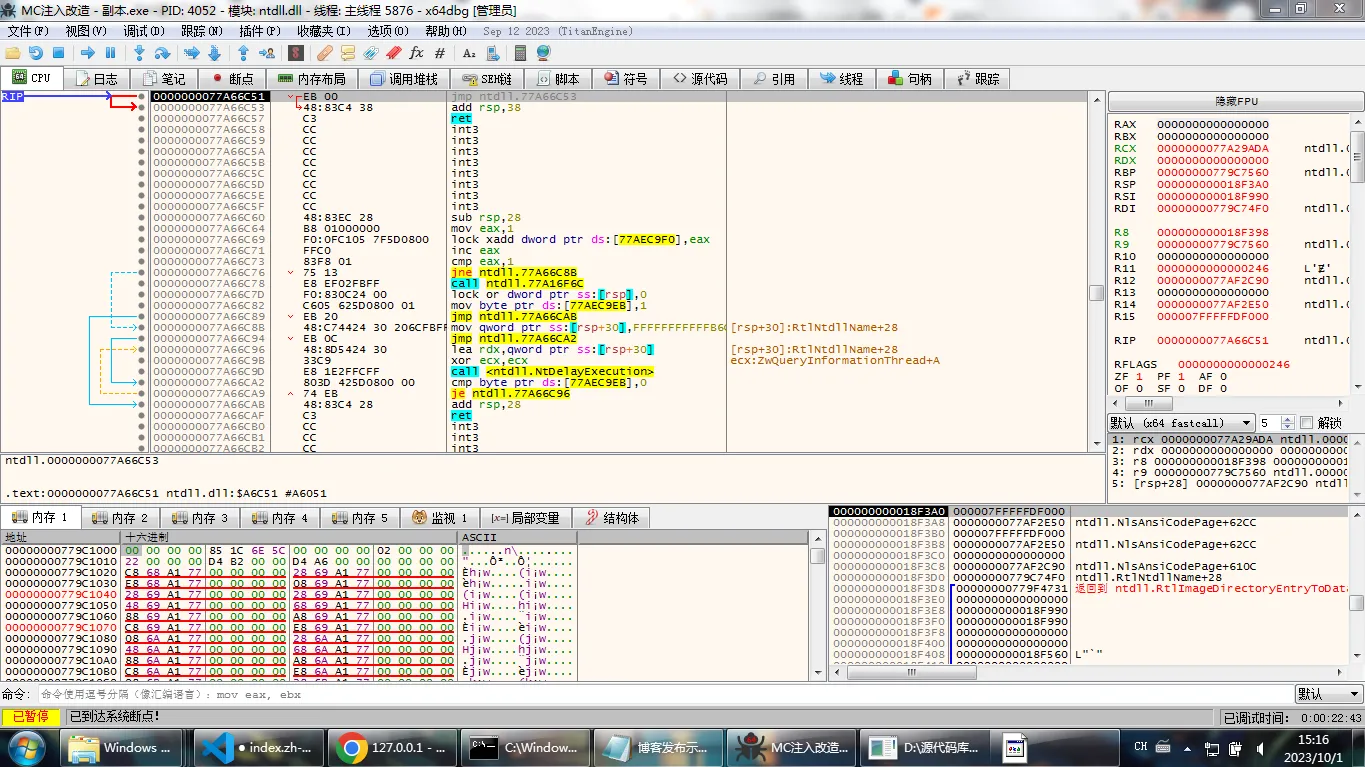

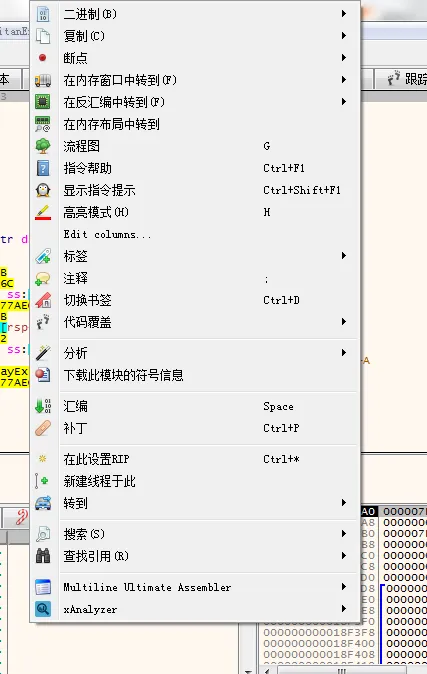

然后右键就会有一个选项卡

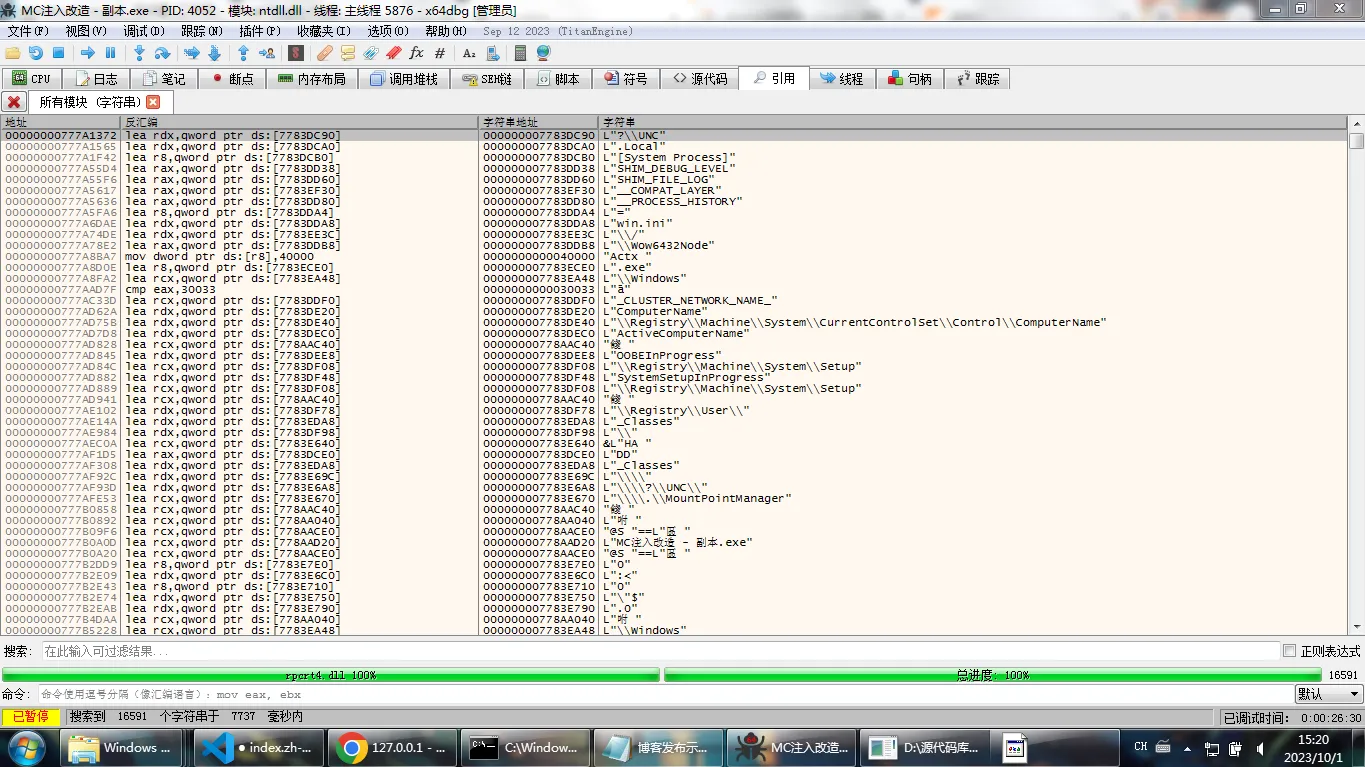

然后我们扫过搜索然后扫过所有模块然后点击字符串

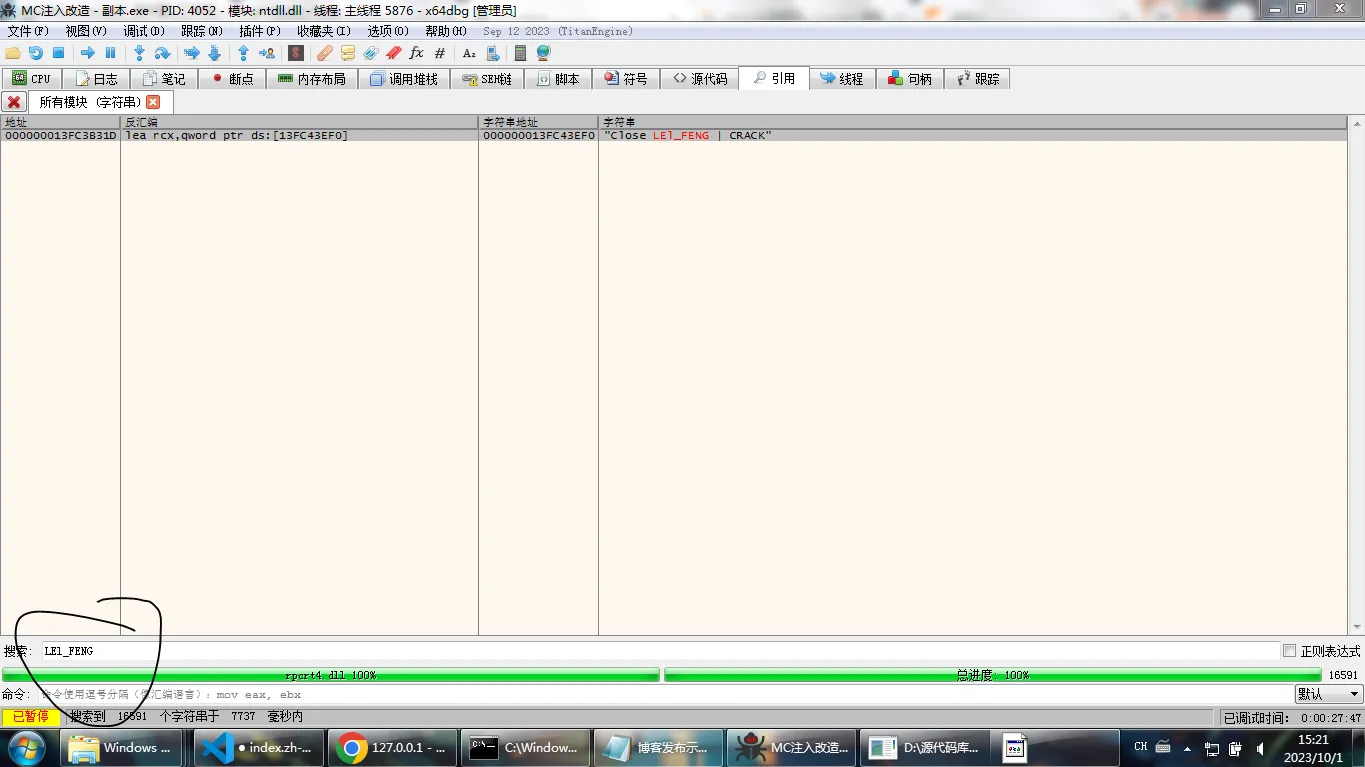

分析完之后我们直接输入字符然后点击唯一的字符串

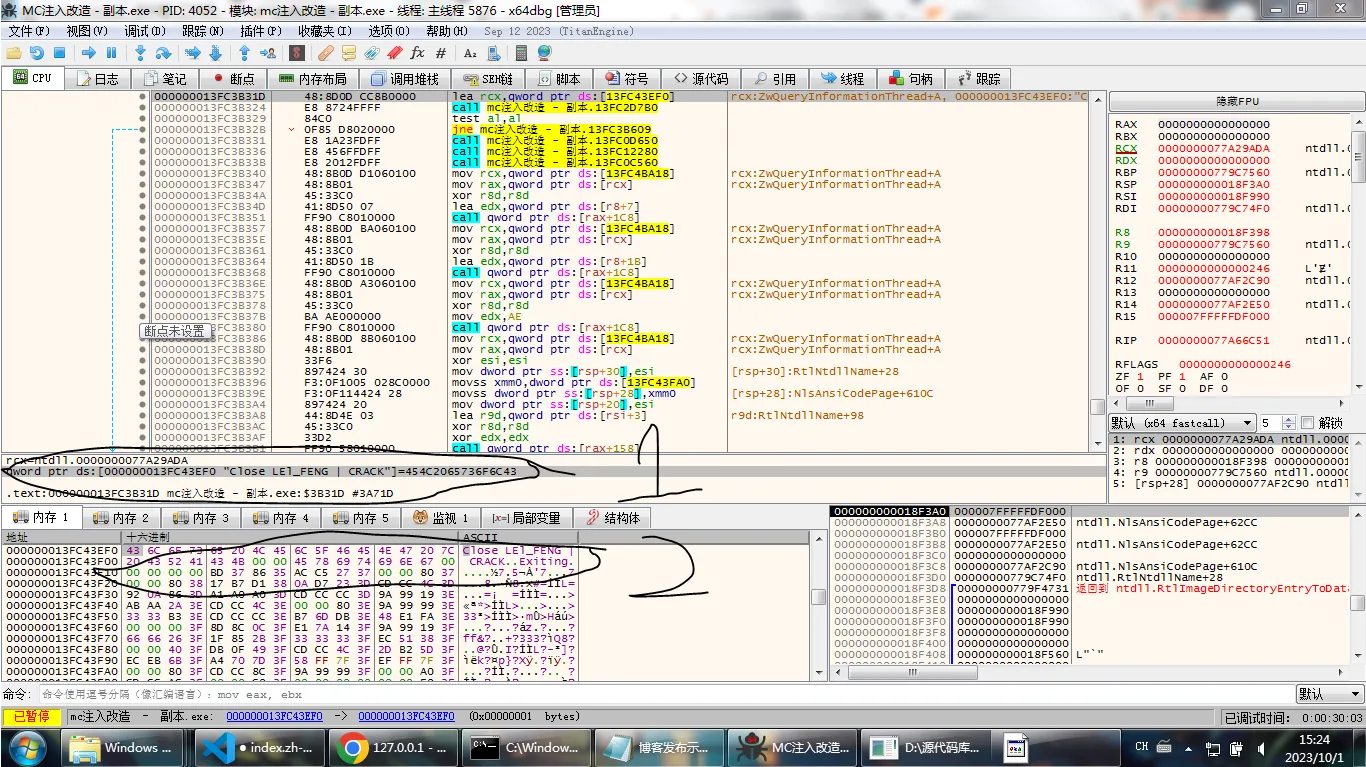

然后按照16进制修改字符串

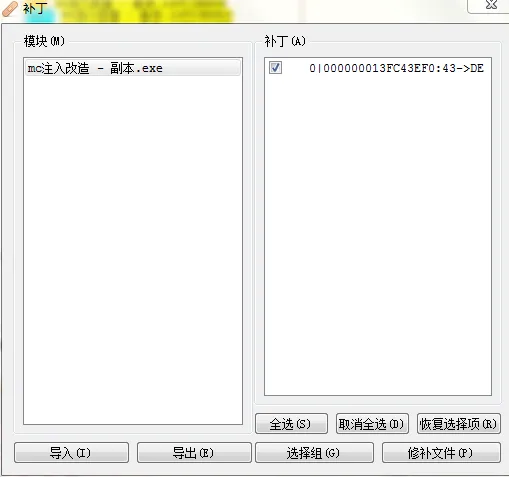

修改完之后右击左上角的文件然后点击补丁

应用补丁之后文件修改完毕

![]()